Avast приостанавливает работу в России и Беларуси

Чешская компания Avast, производитель антивирусных программ безопасности, сообщила о прекращении поставки и продаж всех своих продуктов на территории России и Беларуси.

Кампания Avast, 10 марта 2022 года, в официальном блоге сообщила о прекращении продаж своих продуктов на территории России и Беларуси. Также, приостановлены все операции по маркетингу в этих странах. В Avast сообщают, что это было не простое решение, так как продукты Avast предлагаются в России почти 20 лет и пользователи в этой стране являются важной частью глобального сообщества Avast.

Стоит отметить, что это коснётся не только продуктов линейки Avast, но и других продуктов компании, например платных версий программ линейки AVG и CCleaner. Пока остаётся не ясным, как такое решение компании Avast скажется на работе в России их бесплатного программного обеспечения, например антивируса Avast Free Antivirus и интернет-браузера Avast Secure Browser. На момент публикации этой новости, 11 марта 2022 года, бесплатная версия антивируса Avast корректно установилась, работала и обновлялась без проблем на территории России и Беларуси.

Дополнительно, Avast сообщают что продолжают выплачивать полные зарплаты своим сотрудникам в России и Украине, а также поддерживают с ними постоянную связь. Кроме этого, пользователям платных продуктов Avast из Украины доступно бесплатное продление лицензий и подписок, а пользователи бесплатного антивируса Avast могут бесплатно получать лицензии на премиальные продукты Avast.

Напомним, что 10 августа 2021 года антивирусный вендор NortonLifeLock заявил об объединении с чешской компанией Avast. Сумма сделки оценивается в пределах 8,1-8,6 миллиардов долларов.

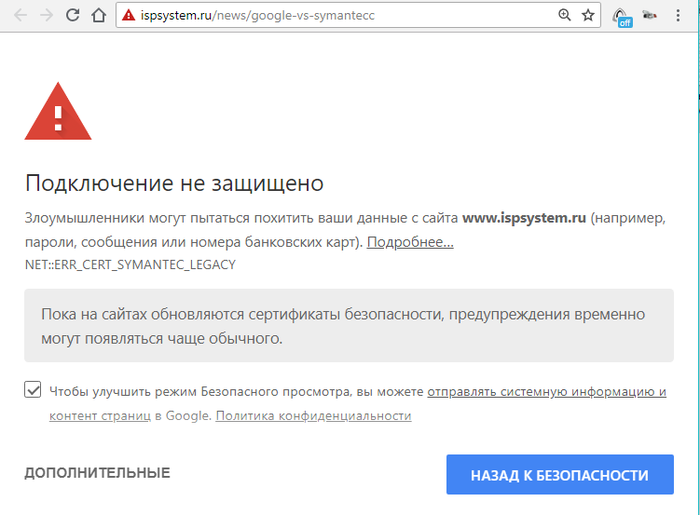

Пользователи антивирусных продуктов линеек Norton и Symanteс, которые принадлежат компании NortonLifeLock также сталкиваются с проблемами приобретения и продления подписки на территории России, а также блокировками аккаунтов. Такие пользователи получают следующее сообщение на официальном сайте NortonLifeLock:

В связи с недавними событиями и в соответствии с правилами экспортного контроля мы не можем принимать новые заказы или предоставлять помощь в настоящий момент. Приносим извинения за неудобства и благодарим вас за то, что вы наш ценный клиент

Ранее, компания ESET сообщила о временной приостановке продаж новых лицензий на свои продукты в России и Беларуси. Также, компания Microsoft приостановила продажи товаров и услуг в России.

Какой бесплатный антивирус выбрать на замену Avast? Присмотритесь к Kaspersky Security Cloud Free или выберите из списка:

Источник: https://www.comss.ru/page.php?id=10270